Resuelve la duda sobre la grabación y uso de las imágenes captadas por estos sistemas en la vía pública y el rellano

Instalar un sistema de alarma, colocar pestillos en las puertas de entrada o disponer cámaras de videovigilancia son algunos de los métodos predilectos para aumentar la seguridad de una vivienda y disuadir a todo aquel que intente franquear sus perímetros. Cabe recordar que en España, la ley impide emplazar defensas dañinas como cuchillas, pinchos, cristales o cercos eléctricos. Por ello, todas las tácticas que los propietarios deseen implementar deben ser defensivos y no ofensivos. En este sentido, se permiten instrumentos como rejas, persianas autoblocantes o detectores de movimiento, entre otros.

En los últimos años, el mercado ha innovado el funcionamiento de aquellos sistemas que sí están homologados. De este modo, los sensores de una alarma ya no se activan con el paso de las mascotas y saben captar a la perfección la presencia humana. Otro gran avance se centra en la protección del exterior gracias a infrarrojos, dispositivos ultrasónicos o duales. Sin embargo, las dudas llegan con las cámaras de seguridad, que se pueden adquirir con suma facilidad en múltiples páginas web sin requerir asistencia profesional. ¿Qué se puede grabar exactamente? ¿Es legal? ¿Se puede utilizar la cinta en caso de robo como prueba?

La Agencia Española de Protección de Datos (AEPD) se ha pronunciado en distintas ocasiones sobre esta práctica para esclarecer su uso. En primer lugar, indican que «la captación y grabación de imágenes de la vía pública con fines de seguridad es una función reservada a las Fuerzas y Cuerpos de Seguridad». Así, no se permite instalar puntos que estén dirigidos hacia cualquier zona que no forme parte de la residencia. «Únicamente se permitirá la grabación de aquel espacio de la vía pública que resulte imprescindible para la finalidad que se pretende o resulte imposible evitarlo por razón de la ubicación de las cámaras», especifican.

No obstante, en todos los casos prima el Reglamento General de Protección de Datos, por lo que debe evitarse el tratamiento de información innecesaria para la finalidad perseguida. En definitiva, tan solo es apto su utilización en espacios privados, como jardines, balcones, terrazas o pasillos.

La importancia de la obligación de borrado en la videovigilancia

En nuestro mundo globalizado, las entidades públicas y las empresas privadas son cada vez más conscientes de su responsabilidad en cuanto a la protección de los datos individuales de las personas cuyas actividades quedan grabadas por sus cámaras de seguridad. Podría parecer una contradicción, pero la obligación del borrado de imágenes es crucial en la correcta utilización de los sistemas de videovigilancia.

Las grabaciones obtenidas por cámaras de seguridad en lugares públicos y privados en formato visual o audiovisual deben ser destruidas en el plazo máximo de un mes. La excepción se da cuando las imágenes estén relacionadas con un delito penal o administrativo, con una investigación policial en curso o con un procedimiento judicial o administrativo. En dichos casos deberán conservarse durante el tiempo que se considere necesario.

¿Cuáles son las normativas que obligan al borrado en videovigilancia?

La obligatoriedad del borrado de imágenes obtenidas mediante videovigilancia la exigen en nuestro país la Ley de Seguridad Privada, la Ley de Protección de Datos y la Instrucción 1/2006 del 8 de noviembre de la Agencia Española de Protección de Datos.

La Ley de Seguridad Privada lo argumenta con claridad: «Las grabaciones realizadas por los sistemas de videovigilancia no podrán destinarse a un uso distinto del de su finalidad. Cuando las mismas se encuentren relacionadas con hechos delictivos o que afecten a la seguridad ciudadana, se aportarán, de propia iniciativa o a su requerimiento, a las Fuerzas y Cuerpos de Seguridad competentes, respetando los criterios de conservación y custodia de estas para su válida aportación como evidencia o prueba en investigaciones policiales o judiciales”.

La AEPD regula el plazo de conservación de las imágenes de videovigilancia en base a lo que marca la Ley Orgánica de Protección de Datos. Es decir, que los datos se cancelen cuando ya no sean necesarios o pertinentes para la finalidad inicial.

La protección de datos como prioridad para la UE

Todo ello está en consonancia con el Reglamento General de Protección de Datos (RGPD) de la Unión Europea. Por consiguiente, los proveedores de videovigilancia también deben respetar este objetivo, de manera que se defienda la seguridad de los datos personales obtenidos mediante los circuitos cerrados de cámaras de vigilancia.

Fuente: Seguritecnia

«Tu envío está en camino» o «se ha retrasado»: Cuidado con el phishing en paquetería

Investigadores de Kaspersky han detectado una nueva campaña de phishing en paquetería que, a través de correos electrónicos fraudulentos, suplantan la identidad de la empresa Correos para tratar de engañar al usuario y robarle sus datos de la tarjeta bancaria con el pretexto de un retraso en la entrega de un paquete.

El phishing en paquetería se activa varias veces al año coincidiendo con las grandes temporadas de compra por Internet como el reciente Black Friday y Cyber Monday, jornadas masivas que exigen la entrega de millones de paquetes. Es una aviso para lo que va a ocurrir en la campaña navideña, la más importante del año para el canal minorista y con motivo de la pandemia por el COVID-19 con un esperado aumento del comercio electrónico.

Un caso típico de phishing en paquetería

Los mensajes suelen llevar como título “Su envío está en camino” y contienen un enlace para que el usuario pulse y descargue malware en su dispositivo. Para ello, los ciberdelincuentes utilizan el argumento de que la entrega no se ha podido realizar, quedando pendiente de pago los gastos de envío. La dirección del remitente, aunque indica Atención al Cliente, no coincide en absoluto con la dirección oficial de Correos.

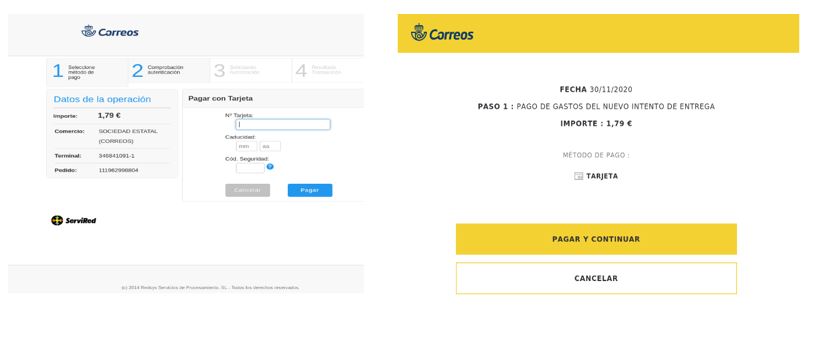

Si el usuario desprevenido decide hacer clic en los sucesivos enlaces se encontrará con unas pantallas muy similares a las originales. En la primera se pide el pago de 1,79€ en una supuesta web falsa que solicita datos bancarios. En la siguiente se simula la validación de los datos facilitados con el logotipo de Correos.

Aunque lo más habitual es que los mensajes falsos lleguen a través de email, no es extraño que se utilicen también mensajes SMS. En la temporada de compras, las empresas de mensajería son uno de los ganchos más utilizados por los estafadores.

El incremento de compras a través de internet debido a la pandemia supone un mayor número de víctimas potenciales. Algunas de ellas, no muy acostumbradas a las compras online, pueden suponer un blanco fácil para los cibercriminales. Kaspersky ofrece una serie de consejos que son los habituales contra el phishing:

- Aplicar la cautela, aún en los mensajes de organismos oficiales. Es muy sencillo fabricar una carta/email o SMS falso que parezca real.

- Prestar atención al texto de mensaje. Las empresas reconocidas u organismos oficiales no envían correos electrónicos con un formato erróneo, faltas gramaticales o de ortografía.

- No abrir documentos adjuntos o hacer clic en enlaces de los correos electrónicos de los servicios de entrega, especialmente si el remitente insiste en ello.

- En caso de duda, es preferible acudir a la página web oficial e iniciar sesión desde allí para comprobarlo

- Utilizar una solución de seguridad de confianza para identificar los archivos adjuntos maliciosos y bloquear el phishing.

#phishingcorreos #mensajesfalsoscorreos #protecciondedatos #usoinapropiadodeinformacion #robodeinformacion #robodedatos #phishingblackfriday

Fuente: Muyseguridad

Lo que no tienes que hacer a WhatsApp: Multas de hasta 4.000 euros

La Agencia Española de Protección de Datos (AEPD) alerta sobre una multa de 4.000 euros. ¿El motivo? Poner a una persona en un grupo de WhatsApp sin su consentimiento, ya que se está vulnerando su privacidad.

WhatsApp se ha convertido en una de las aplicaciones de mensajería instantánea preferida de todo el mundo, ya que es gratuita y muy fácil de utilizar. No obstante, hacer un mal uso de esta aplicación puede salir muy caro, tal como alerta la Agencia Española de Protección de Datos.

Los grupos de WhatsApp son una buena herramienta para organizar quedadas con amigos y familiares, ya que permiten una comunicación global entre todos los miembros, un hecho que facilita mucho los acontecimientos. No obstante, según la AEPD explica que poner a alguien en un grupo sin su consentimiento podría ser un hecho sancionado económicamente.

De hecho, esto mismo es lo que le ha pasado a un club deportivo de Córdoba, que ha sido sancionado por haber puesto una exsocia en un grupo de WhatsApp sin el consentimiento de esta.

La AEPD explica que este club, ha incumplido tres artículos del Reglamento General de Protección de Datos, ya que han guardado el número de la mujer más de 10 años sin que esta formara ya parte del club, no haberle pedido permiso utilizar su número y, finalmente, no haber guardado sus datos personales de manera segura; unos hechos por los cuales les ha caído una sanción de 4.000 euros.

WhatsApp tiene un truco para saber si cuando te envían una ubicación esta es real o no, ya que a veces algunos usuarios pueden enviar una localización para hacerte creer que están en un punto en concreto aunque en realidad están en otro.

Fuente: elcaso

Cómo ejercer el «derecho al olvido» y desaparecer de Internet (en la medida de lo posible)

El «derecho al olvido«, también conocido como «derecho de supresión», es un derecho que un ciudadano puede ejercer para solicitar que sus datos personales sean suprimidos de una determinada entidad. Aunque existe desde hace décadas, la universalización de Internet, que combina una enorme capacidad de almacenaje con motores de búsqueda, ha complicado la manera de ejercerlo a pesar que las últimas normas legislativas lo han favorecido expresamente como un derecho en la era digital.

El nuevo reglamento de protección de datos de la UE (GDPR), establece que cualquier ciudadano tiene derecho a solicitar, bajo ciertas condiciones, que los enlaces a sus datos personales no figuren en los resultados de búsqueda en Internet realizada por su nombre. La norma está avalada por una sentencia del Tribunal de Justicia de la Unión Europea, que declaró el derecho a solicitar a los motores de búsqueda la retirada de determinados resultados de sus búsquedas.

Sobre el papel, la norma obliga a los motores de búsqueda a suprimir cualquier dato personal con cuya publicación no esté de acuerdo la persona interesada y pueden vincularse con información desactualizada, errores de fuente mal documentada o de carácter malicioso. De hecho, los principales motores han puesto a disposición de los usuarios una serie de formularios con los que realizar sus peticiones

Derecho al olvido en Internet

La Oficina de Seguridad del Internauta (OSI) ha publicado un artículo práctico en el que recuerda el proceso.

Motores de búsqueda

Los principales proveedores han puesto a disposición de los usuarios una serie de formularios para ejercer el derecho al olvido.

Adicionalmente, Google ofrece una web desde la que podremos comprobar las estadísticas de estas solicitudes. Los pasos son sencillos de seguir:

- Acceder al formulario correspondiente al buscador del que queramos eliminar esta información o URL. En este ejemplo, seguiremos el de Google.

- Rellenar todos los campos del apartado TU INFORMACIÓN: país de origen, nombre legal completo, dirección de correo electrónico de contacto, etc.

- Cumplimenta los datos referentes a la información personal que queremos eliminar y dónde se encuentra alojada (URL).

- Tras leer y confirmar que hemos entendido la explicación del tratamiento de datos, podremos firmar la petición y enviarla directamente a Google. Debemos tener en cuenta que la retirada de información no siempre es posible, ya que solo dejará de estar visible a través del buscador, y que puede tardar un tiempo en llevarse a cabo.

Redes sociales

Las redes sociales contienen una cantidad inmensa de información personal sobre nosotros. Por suerte, también podemos ejercer el derecho al olvido” en ellas y conseguir que se elimine toda la información que almacenan. Una opción sería eliminar de manera definitiva nuestra propia cuenta de usuario. Sin embargo, como esta acción borrará todas las imágenes, vídeos y comentarios que hayamos publicado, muchas redes sociales disponen de una opción para descargar toda la información de nuestro perfil. Así, aunque eliminemos nuestra cuenta, podremos tener acceso a todas nuestras publicaciones y a la información que no queramos perder.

- Cómo eliminar mi cuenta de Facebook

- Cómo eliminar mi cuenta de Instagram

- Cómo eliminar mi cuenta de Twitter

- Cómo eliminar mi cuenta de TikTok

Si por el contrario, consideramos que hay información publicada sobre nosotros en otros perfiles y queremos reclamar su eliminación por falta de veracidad o porque afectan a nuestra imagen y reputación, siempre podemos ejercer nuestros derechos ARCO (acceso, rectificación, supresión, oposición) o pedir a los administradores del servicio que eliminen esta información a través de los mecanismos que faciliten para tal fin.

Derecho al olvido en personas fallecidas

Según la LODGDD, las personas vinculadas al fallecido, como familiares o pareja de hecho, o aquellas que hubiesen sido designadas previamente, podrán ejercer los derechos ARCO de los datos personales de la persona fallecida para su rectificación o supresión.

Además, muchas redes sociales permiten designar un contacto de legado que podrá administrar la cuenta del fallecido, que pasará a ser conmemorativa, como es el caso de Facebook, aunque en la mayoría bastará con demostrar nuestra relación con la persona según lo establecido en la LODGDD (Twitter, Instagram, Youtube). Este contacto podrá además solicitar la eliminación total de la cuenta en nombre del fallecido.

Fuente: Muyseguridad

de un edificio

de un edificio