10 consejos para mejorar la seguridad en Internet

La seguridad en Internet está gravemente amenazada. A la típica colección de malware, cada vez más sofisticada y masiva, se ha unido en 2020 todas las consecuencias de la pandemia del COVID, un gran desafío también en materia de ciberseguridad.

Y es que los confinamientos por la pandemia ha desplazado a millones de empleados y estudiante desde redes perimetrales generalmente bien protegidas a las de los hogares más inseguras por defecto. También ha aumentado la desinformación, las fake news y en general la manipulación de la información que algunos analistas consideran un problema más de seguridad informática.

Por supuesto, no ha faltado malware de todo tipo, virus, troyanos y especímenes de toda condición y para todas las plataformas. Los ciberataques son cada vez más numerosos, sofisticados, peligrosos y masivos con el Ransomware y el Phishing como amenazas principales. Las violaciones de datos y del derecho a la privacidad, y el ciberespionaje que no descansa, también están a la orden del día y completan un cóctel explosivo.

Seguridad en Internet

Por todo ello el usuario común debe adoptar medidas proactivas para mejorar la seguridad. Conseguir el 100% de seguridad y privacidad en una red global y en un mundo tan conectado es simplemente imposible, pero podemos aumentar la protección observando una serie de consejos como los que te vamos a recordar en este artículo y que incluyen el fortalecimiento de las cuentas on-line, aplicaciones y equipos. Y mucho, mucho sentido común en el uso de Internet y sus servicios.

1- Protege los navegadores

Todos los navegadores web incluyen características avanzadas de seguridad cuya activación debemos revisar y configurar porque son las aplicaciones con las que accedemos a Internet y sus servicios. Además de revisar el cifrado de extremo a extremo en la sincronización o el aislamiento de procesos (sandbox), debemos prestar atención a los avisos sobre sitios inseguros. También debemos revisar las extensiones instaladas porque algunas son fuente frecuente de introducción de malware.

Para mejorar la privacidad, nada mejor que usar el modo incógnito, una función que hoy ofrecen todos los grandes proveedores como sesión temporal de navegación privada que no comparte datos con el navegador, no guarda información sobre páginas web, ni historial de navegación, caché web, contraseñas, información de formularios, cookies u otros datos de sitios web, borrando éstas u otros archivos temporales cuando finalizamos la sesión.

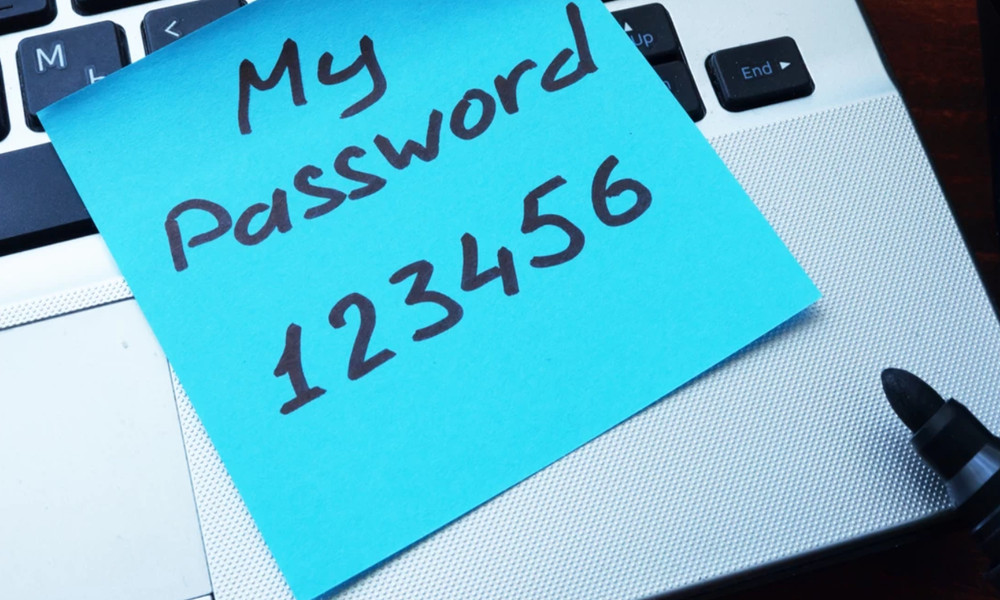

2- Gestiona bien las contraseñas

Las violaciones masivas de la seguridad de los servicios de Internet están a la orden del día y con ello millones de contraseñas quedan expuestas. La realidad es que las contraseñas son un método horrible tanto en seguridad como en usabilidad, pero hasta que no se consoliden métodos más avanzados que tienen que llegar de la identificación biométrica tenemos que seguir utilizándolas.

La regla de oro es tener una contraseña fuerte y distinta para cada sitio web. Las contraseñas largas y aleatorias previenen los ataques de fuerza bruta y el uso de una contraseña diferente para cada cuenta evita tener todas ellas comprometidas a la vez cuando se produce una violación de datos. Los gestores de contraseñas que sean capaces de generar y recordar decenas de contraseñas, son una buena herramienta para reducir los errores humanos.

3- Usa la autenticación de dos factores

La autenticación de dos factores (o en dos pasos) proporciona un nivel adicional de seguridad en las cuentas ya que no basta con vulnerar el nombre de usuario y contraseña. El servicio está disponible en la mayoría de servicios importantes de Internet y conviene utilizarlo siempre que podamos.

Generalmente, utiliza un código de verificación servido mediante una aplicación móvil o SMS, como un mecanismo para confirmar la identidad del usuario pero añadiendo seguridad adicional al uso de las contraseñas. Este método, dificulta enormemente los ciberataques, especialmente los de ‘fuerza bruta’.

4- Utiliza soluciones de seguridad

Sistemas operativos como Windows incluyen la solución de seguridad nativa Windows Defender como protección básica para un consumidor. Es lo mínimo que debemos usar o -mejor- apostar por los proveedores especializados que ofrecen un buen número de soluciones de seguridad, muchas de ellos gratuitas. Usuarios avanzados o profesionales deberían valorar el uso de una suite de seguridad comercial integral y también otras herramientas de seguridad como un firewall.

Sistemas de cifrado de datos como BitLocker, disponible en algunas ediciones de Windows, son de gran utilidad para usuarios empresariales, ya que permite cifrar o “codificar” los datos de un equipo para mantenerlos protegidos haciendo frente a amenazas como el robo de datos o la exposición en caso de pérdida, el robo o la retirada inapropiada de equipos.

5- Actualiza sistemas operativos y aplicaciones

Todos los sistemas operativos tienen mecanismos automáticos o manuales para instalar actualizaciones de seguridad. Son parches de seguridad que se entregan cada cierto tiempo contra amenazas conocidas y son de obligada instalación.

Tan importante -o más- que lo anterior es la actualización de aplicaciones instaladas a las últimas versiones ya que éstas suelen incluir parches de seguridad. Cuando las versiones son más antiguas, tienen mayor riesgo de ser atacadas por ciberdelincuentes que encuentran vulnerabilidades en el programa, con especial incidencia en algunas como Java, Adobe Flash o Reader.

6- Cuidado con las redes inalámbricas gratuitas

Los puntos de acceso gratuitos se han extendido por múltiples zonas en poblaciones, zonas de restauración, aeropuertos, estaciones de tren o metro, hoteles y en todo tipo de negocios. Varios estudios han confirmado la inseguridad intrínseca de estas redes inalámbricas públicas y la facilidad de los ciberdelincuentes para aprovecharlas.

Deben evitarse siempre que se puedan optando por redes de banda ancha móvil dedicadas de mayor seguridad y en su defecto solo usarse para navegación intrascendente y ocasional, sin emplearlas para accesos a servicios delicados como banca on-line o aquellos que requieran autenticación real de usuario.

7- Usa VPN para mejorar la privacidad

El uso de redes privadas virtuales es una opción para los que buscan una mayor privacidad y con ello mayor seguridad en Internet, ya que ocultan la dirección IP del usuario y redirigen el tráfico a través de un túnel VPN cifrado.

Ese grado de «invisibilidad» ofrece mejoras directas de seguridad contra ataques informáticos, de privacidad frente al robo de datos y la apropiación de identidades, y otras ventajas añadidas como proteger la identidad en línea, salvaguardar las transacciones electrónicas y compras por Internet o permitir seguridad en el uso de redes Wi-Fi públicas.

8- Valora las llaves de seguridad hardware para cuentas vitales

Para cuentas vitales, especialmente en entornos empresariales, conviene hacer una inversión adicional para proteger las cuentas usando un mecanismo de seguridad por hardware. Generalmente es un dispositivo en formato pendrive que se conecta a un puerto USB y contiene un motor de cifrado de alta seguridad.

Todo el proceso se realiza dentro del hardware y aunque no se han mostrado totalmente infalibles cuando utilizando conexiones por Bluetooth, por lo general aumentan enormemente la seguridad que logramos mediante software.

9- Utiliza copias de seguridad

Ya decíamos que la seguridad al 100% en una red global no existe y no sólo por el malware, ya que un error en el hardware puede provocar la pérdida de la preciada información personal y/o profesional. La realización de copias de seguridad es por tanto altamente recomendable para un usuario y profesional que pretenda proteger la información personal y corporativa de un equipo informático, además de ser una tarea de mantenimiento que contribuye a la salud del hardware.

Las copias de seguridad deben almacenarse en un dispositivo de almacenamiento externo al de nuestro equipo o en un servicio de almacenamiento en nube que ante cualquier ataque nos permita recuperar los datos.

10- Sentido común

La prudencia es una de las barreras preferentes contra el malware y conviene extremar la precaución contra ataques de phishing o ransomware que a poco que prestemos atención podremos prevenir, porque para ser efectivos usan precisamente el descuido del usuario.

Para ello, debemos evitar la instalación de aplicaciones de sitios no seguros; la apertura de correos electrónicos o archivos adjuntos no solicitados que llegan de redes sociales o aplicaciones de mensajería; la navegación por determinadas páginas de Internet; o usar sistemas operativos y aplicaciones sin actualizar, que contienen vulnerabilidades explotables por los ciberdelincuentes en las campañas de malware.

Fuente: Muyseguridad