Cuidado con el SMS de Bankia del 610928472: es una estafa

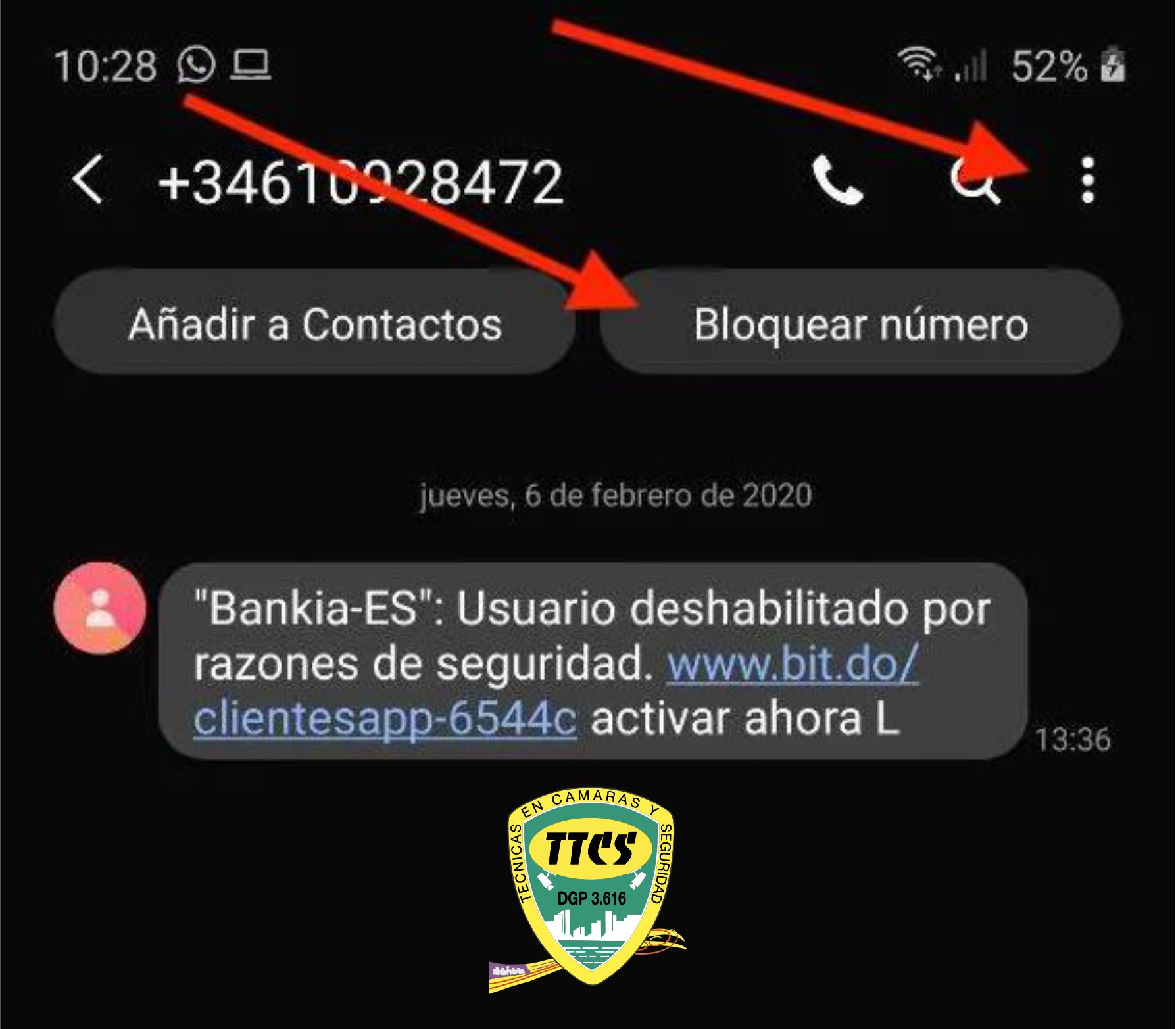

Una nueva oleada de SMS está distribuyéndose a gran escala a través del número 610928472 (+34610928472 para residentes fuera de España). A pesar de que los primeros reportes nos llevan hasta noviembre de 2019, lo cierto es que el envío de mensajes no ha cesado desde entonces. El mensaje en cuestión se limita a anunciar la suspensión temporal del usuario de Bankia por motivos de seguridad a todos aquellos usuarios que son clientes de la mencionada banca online. La realidad es que nos encontramos ante un nuevo tipo de estafa telefónica que ya ha sido puesta en mano de las autoridades.

No pinches en el link del SMS de Bankia: podrían robar tus datos

Así lo confirmaba FACUA el pasado mes de noviembre, y así lo hemos podido comprobar tras acceder al enlace que se adjunta con el supuesto mensaje de Bankia. El SMS suele rezar lo siguiente:

** “Bankia-ES”: Usuario deshabilitado por razones de seguridad. www.bit.do/clientesapp-6544c activar ahora **

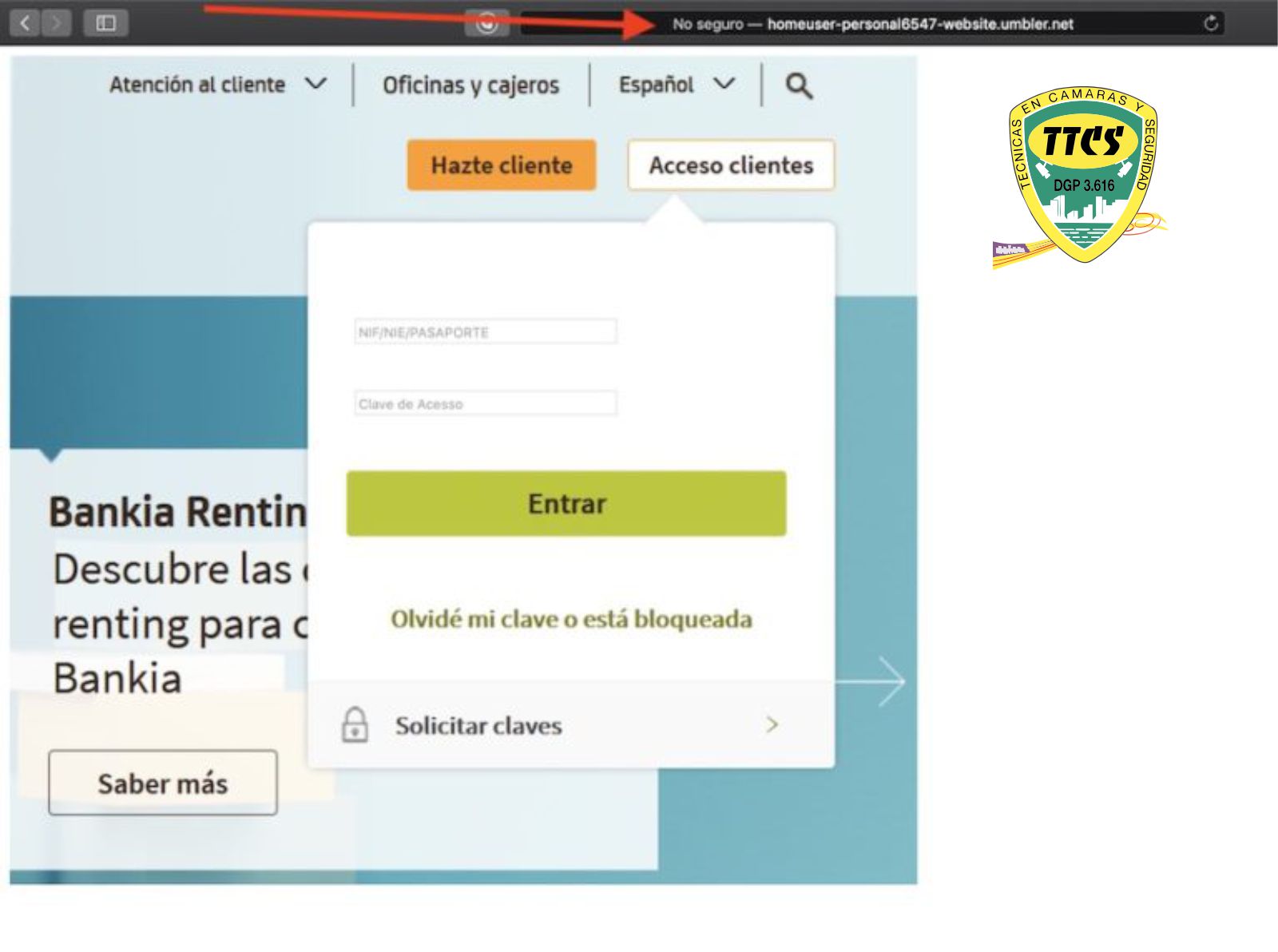

La página enlazada imita a la perfección la pasarela de acceso que Bankia proporciona a los clientes de la banca online. Basta con echar un vistazo al dominio de la web para comprobar que nos encontramos ante un caso de phising, o lo que es lo mismo, suplantación de identidad.

Aspecto de la página web enlazada. El propio navegador da un aviso de seguridad “El dominio no es seguro”.

El objetivo de la web no es más que el de hacerse con los datos de los clientes del banco español para realizar extracciones fraudulentas de efectivo. Como podemos apreciar en la imagen, el formulario solicitará a los clientes el DNI, NIF o número de pasaporte junto con la clave de acceso, datos imprescindibles para acceder a la web de Bankia. Desde tuexperto.com recomendamos desechar el SMS cuanto antes para evitar acceder al enlace adjunto.

Cómo bloquear los SMS del +34610928472 y otros números spam

En Android y iOS bloquear un SMS es tan sencillo como acceder al mensaje en cuestión y acto seguido pulsar sobre las Opciones de SMS, que usualmente vienen representadas por tres puntos.

Acto seguido pulsaremos sobre la opción Bloquear número. Automáticamente se bloqueará la recepción de cualquier SMS procedente de todos aquellos números que hayamos bloqueado previamente. Algunas capas de personalización permiten incluso crear listas de exclusión donde podemos agregar distintos números de teléfono. Lo ideal es crear una lista para las siguientes numeraciones:

-

-

- 610928470

- 610928471

- 610928472

- 610928473

- 610928474

- 610928475

- 610928476

- 610928477

- 610928478

- 610928479

-

#agenciaespañoladeprotecciondedatos #protecciondedatos #usofraudulentodedatos #proteccioneninternet #internetseguro

Fuente: Tuexpertomovil

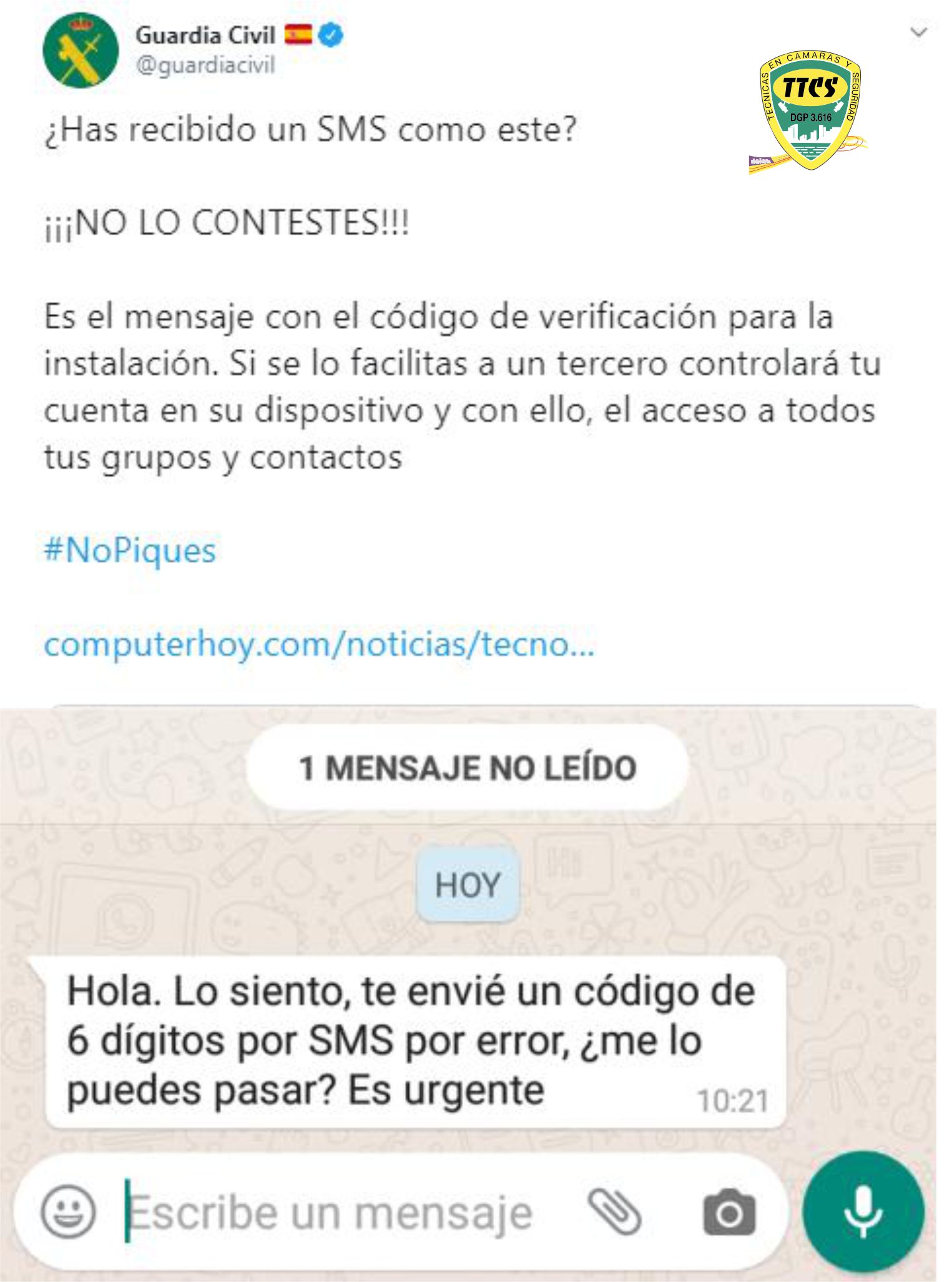

La Guardia Civil alerta de un nuevo timo a través de WhatsApp

La Guardia Civil ha advertido de un nuevo timo a través del teléfono móvil. En concreto, hay personas que están recibiendo un WhatsApp con el siguiente texto: «Hola, lo siento, te envíe un código de 6 dígitos por SMS por error, puedes pasar a mí por favor? es urgente».

Si la víctima hace caso «el atacante obtiene el control de la cuenta en su dispositivo y con ello el acceso a todos los grupos a los que pertenezca la víctima, así como el acceso a todos sus contactos». De este modo, puede seguir intentando engañar a otros como si se tratase de un virus.

Se trata de phishing por WhatsApp, una práctica cada vez más habitual, que se está perfeccionando con el objetivo de engañar al mayor número de personas posible. Para evitar se víctima de estos timos se aconseja configurar la verificación en dos pasos allá donde se pueda para prevenir que se instalen programas sin querer.

#agenciaespañoladeprotecciondedatos #protecciondedatos #usofraudulentodedatos #proteccioneninternet #internetseguro

Fuente: Ultimahora

Una noche de verano para olvidar. Un cliente de un prostíbulo de s’Arenal finalizó la visita al club de alterne ebrio, sin 2.480 euros, semidesnudo y vestido con medias de mujer. La Fiscalía acusa a tres trabajadores del establecimiento de estafar al hombre y grabarle en una situación comprometida. El ministerio público reclama una condena de cuatro años de cárcel para cada uno de los sospechosos, dos mujeres y un hombre.

Los hechos se remontan a la madrugada del 27 de agosto de 2018. Los acusados, entre las 03.00 y las 05.30 horas, se aprovecharon del estado de embriaguez de la víctima, que solicitó una consumición y un servicio sexual por 300 euros.

Los trabajadores del local le cargaron, a lo largo de la madrugada, diversas cantidades en las tres tarjetas de crédito que portaba el perjudicado. Introducían el pin que les proporcionó y que servía para las tres tarjetas. En una de ellas, de débito, constan cargos de 220 y 610 euros. En otra, de crédito, faltaban 615 y en la última desaparecieron 1.335.

Los acusados, según la Fiscalía, grabaron al hombre sin consentimiento en el momento que firmó una de las operaciones de pago en estado de semiinconsciencia, semidesnudo y con medias de mujer.

Estafa y revelación de secretos

El ministerio público acusa a los tres trabajadores del prostíbulo situado en s’Arenal por un presunto delito de estafa y otro de revelación de secretos. Por el primero solicita una pena de un año de cárcel para cada uno y por el segundo pide tres años de prisión. Además, la Fiscalía reclama sendas multas de 20 meses a razón de 10 euros diarios.

Agentes de la Policía Nacional se hicieron cargo de la investigación de lo ocurrido. Los tres acusados, que deberán devolver al perjudicado la cantidad que supuestamente le estafaron, serán juzgados próximamente en Palma.

#protecciondedatos #usofraudulentodedatos #videovigilanciamallorca #grabarsinpermiso

Fuente: Ultimahora

Los calendarios de Google filtran información privada y la responsabilidad es de los usuarios

Si alguna vez has compartido los calendarios de Google debes volver a revisar la configuración de Calendar porque los datos incluidos pueden ser accesibles al público en general, como ha alertado un investigador de seguridad indio de la firma de comercio electrónico, Grofers.

Es importante aclarar que no existe una vulnerabilidad real en los calendarios de Google. Lo que está en cuestión es la facilidad de cometer un error de privacidad al configurar la aplicación al compartirlo con terceros. El investigador Avinash Jain asegura que la configuración no advierte lo suficiente a los usuarios que compartir un calendario con otras personas a través de un enlace puede exponer ese calendario al público, y también hacer que el enlace esté disponible para ser indexado por el mismo motor de búsqueda de Google. Y cualquier puede encontrarlo con una búsqueda avanzada en Google Search.

«Pude acceder a calendarios de varias organizaciones que filtraban detalles confidenciales como sus identificadores de correo electrónico, el nombre del evento, los detalles del mismo, la ubicación, enlaces de la reunión, al chat hangout de Google, enlaces a la presentación interna y mucho más», explica el investigador.

No se puede culpar directamente a Google por los datos expuestos y más cuando la compañía lo advierte específicamente: «Hacer público su calendario hará que todos los eventos sean visibles en todo el mundo, incluso a través de la búsqueda de Google. ¿Estás seguro?». Sin embargo, el investigador aconseja mayor información de lo que puede suceder. «Si bien esto es una configuración prevista por el servicio, el problema principal aquí es que cualquiera puede ver un calendario público, agregar cualquier cosa en él, simplemente con una sola consulta de búsqueda sin conocer el enlace del calendario».

«Los usuarios aparentemente lo ignoran o no entienden las implicaciones de privacidad que conlleva este tipo de configuración», comenta el investigador de seguridad que ha encontrado vulnerabilidades anteriores en plataformas como la NASA, Google, Yahoo! y otras.

Este no es el mismo caso, pero podría llevar a usuarios y empresas exponer inadvertidamente al público lo que ellos pensaban que era un calendario privado. La cuestión no es nueva. Han surgido problemas similares en torno a la configuración de datos en portales web y sitios de redes sociales como Facebook y otros. El hilo común es que incluso los usuarios de Internet más experimentados pueden pasar por alto fácilmente la configuración de privacidad y dejar involuntariamente expuestos datos privados.

Te aconsejamos revisar la configuración de Google Calendar y asegurarte si realmente quieres compartir públicamente los calendarios. Si quieres compartir un Calendario con alguien en privado, Google permite a los usuarios invitar a usuarios específicos agregando sus direcciones de correo electrónico en la configuración en lugar de hacerlos accesibles al público.

#protecciondedatos #usofraudulentodedatos #proteccioneninternet #internetseguro #ciberseguridad

Fuente: Muyseguridad

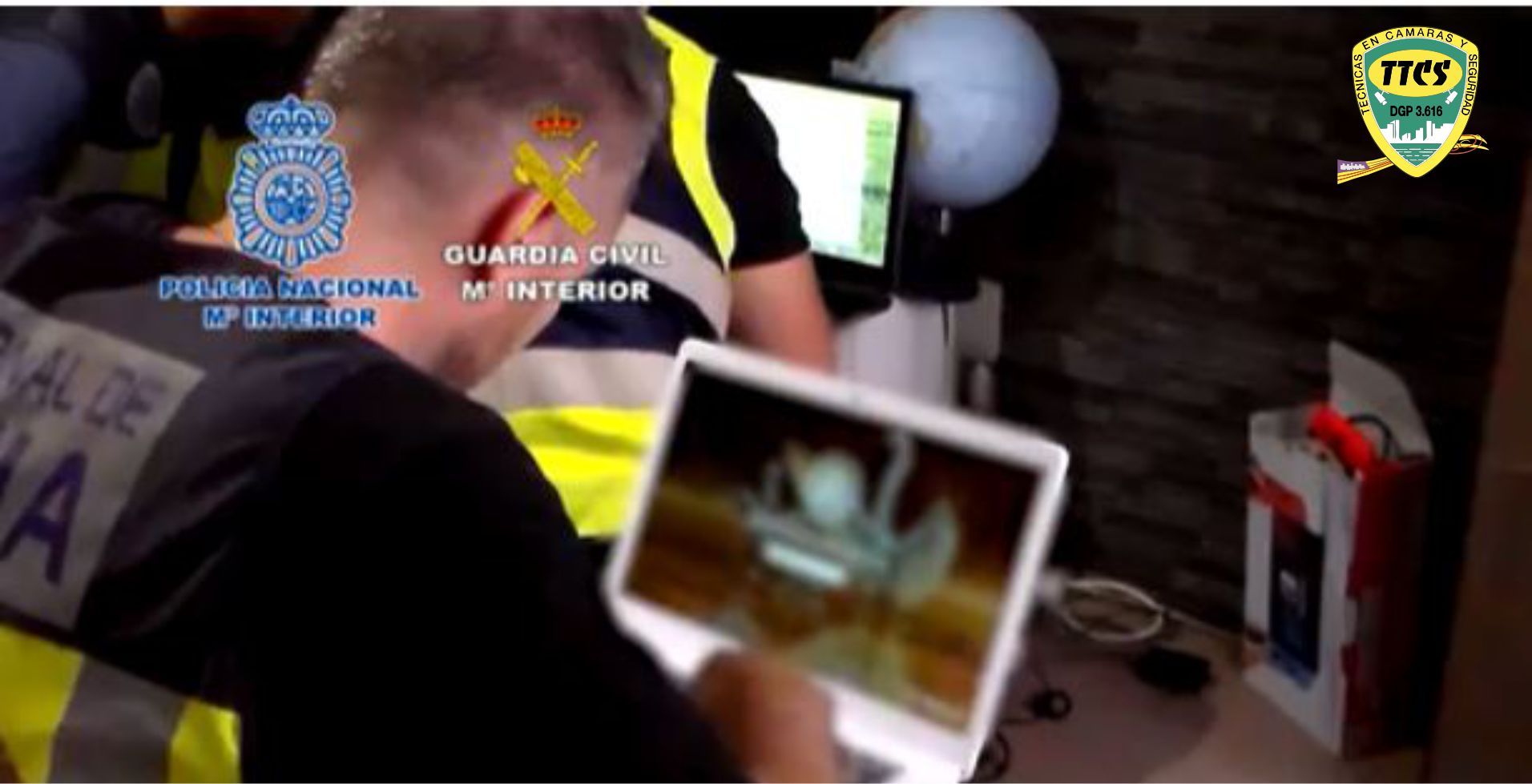

15 detenidos en tres empresas cerámicas de Castellón implicadas en estafas de 'phising' a clientes

Agentes de la Policía Nacional, en una operación conjunta con la Guardia Civil, han desarticulado una organización criminal internacional dedicada a cometer estadas mediante la modalidad del phising. La organización, que estaba perfectamente estructurada y con los roles de sus miembros plenamente definidos, se dedicaba a estafar a empresas, con las que tenían previamente algún tipo de acuerdo comercial, mediante ataques informáticos.

Además, los presuntos autores se ganaban la confianza de empresas legales mediante acuerdos comerciales apoderándose, no solo de sus datos empresariales, también de sus contraseñas bancarias y correo electrónico. Agentes de la Policía Nacional y de la Guardia Civil realizaron, de manera simultánea, cuatro registros en Málaga, y detuvieron a seis personas. Además, intervinieron ordenadores, tarjetas bancarias, multitud de documentación, joyas valoradas en más de 4.000 euros y 2.950 euros en metálico.

En Castellón los agentes realizaron dos registros domiciliarios, así como el registro de tres empresas de cerámica. También detuvieron a 15 personas e incautaron abundante documentación, 16.350 euros en metálico y un vehículo de alta gama valorado en 150.000 euros. La denominada operación Ciao-Estribo, ha permitido embargar 78 cuentas bancarias y ha logrado esclarecer un blanqueo de capitales de cinco millones de euros.

La investigación policial se inició, tanto en Lalín (Pontevedra) como en Jaén, gracias a dos denuncias interpuestas las mencionadas ciudades. En la denuncia de Jaén un empresario italiano denunciaba haber sido víctima de una estafa por valor de 132.000 euros. Por otro lado, La Guardia Civil de Lalín había recibido una denuncia de una empresa de Pontevedra en la que manifestaba haber sido víctima de dos estafas, una por un montante de 23.645 euros y otra por 3.479 euros. Tanto en la localidad Pontevedresa como en la capital jienense, los investigadores comenzaron a trabajar en las referidas denuncias hasta que ambas investigaciones se cruzaron. A partir de ese momento, ambos Cuerpos de Seguridad trabajaron al unísono.

Una organización criminal internacional

En el mes de agosto del pasado año, ambos Cuerpos investigaron conjuntamente. Los empresarios que habían presentado sendas denuncias –en Lalín y Jaén-, habían sido estafados por internet mediante la usurpación de sus cuentas de correo electrónico logrando, en ambos casos, la sustracción de grandes sumas de dinero.

Agentes especializados de la Policía Nacional y de la Guardia Civil analizaron minuciosamente una innumerable documentación económica, bancaria, fiscal y financiera. Tras varias gestiones y el empleo de diversos medios técnicos e informáticos, consiguieron localizar una organización criminal desplegada internacionalmente.

Desviación de dinero a cuentas bancarias de todo el mundo

Los presuntos autores, una vez se hacían con el dinero de las víctimas lo desviaban a numerosas cuentas corrientes que la organización había aperturado, mediante documentación falsa, teniendo como destino final determinadas empresas de cerámica ubicadas en Castellón. De esta forma, blanqueaban el dinero recibido ilícitamente mediante exportaciones, en determinados casos, de material enviado hasta Nigeria.

Los investigadores de ambos Cuerpos de Seguridad, dada la magnitud de la investigación, solicitaron la colaboración de diferentes especialistas documentales de numerosas Embajadas de Europa y África, ya que la organización criminal tenía acceso a pasaportes sustraídos y falsificados de multitud de países con el fin de dificultar más aún la labor policial-judicial investigativa. En la mayor parte de los casos, era difícil identificar a los supuestos titulares de los pasaportes porque éstos no existían físicamente, resultando totalmente imposible su localización. En este sentido, los agentes constataron que la actividad delincuencial no sólo se realizaba en España, sino que también se llevaba a cabo en Holanda, Chipre, Curaçao, Ucrania, México, Suiza, Alemania, Dinamarca, Singapur, Reino Unido y Estados Unidos.

Blanqueo de capitales por cinco millones de euros

En la Operación Estribo-Ciao, se ha localizado y recuperado, de las diferentes cuentas bancarias de la organización, gran cantidad de dinero oculto. Además, se han inmovilizado y embargado 78 cuentas bancarias de diferentes entidades financieras. Los agentes realizaron cuatro registros domiciliarios en Málaga e intervinieron multitud de documentación, aparatos informáticos, 2.955 euros en metálico, así como joyas valoradas en más de 4.000 euros. Asimismo, fueron detenidas seis personas.

En Castellón, los agentes de la Guardia Civil y de la Policía Nacional realizaron dos registros domiciliarios y otros tres en empresas relacionadas con la cerámica. Como resultado fueron detenidas 15 personas y se incautó numerosa documentación, tarjetas de bancarias, 16.350 euros en metálico y un vehículo de alta gama valorado en 150.000 euros.

Una vez realizado el recuento de las cantidades obtenidas, presuntamente de manera ilícita, por parte de la organización criminal, el montante final asciende a cinco millones de euros.

#agenciaespañoladeprotecciondedatos #protecciondedatos #usofraudulentodedatos #phising #robodatospersonales #leyorganicadeprotecciondedatos

Fuente: Lasprovincias